Каждый раз, когда пользователь вводит определенные данные для входа на какой-то ресурс или сервис – он проходит процедуру аутентификации. Чаще всего такая процедура в интернете происходит путем ввода логина и пароля, однако существуют и другие варианты.

Процесс входа и ввода личных данных можно условно поделить на 2 уровня:

- Идентификация – это ввод личных данных пользователя, которые зарегистрированы на сервере и являются уникальными

- Аутентификация – собственно проверка и принятие введенной информации на сервере.

Иногда, вместо вышеупомянутых терминов используют более простые – проверка подлинности и авторизация.

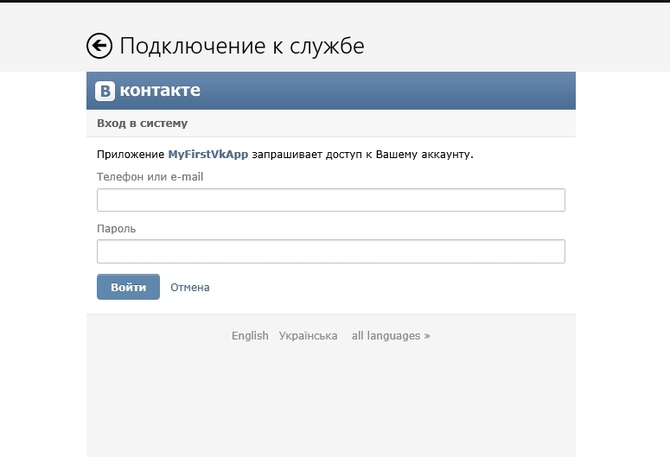

Сам процесс достаточно прост, можно разобрать его на примере любой социальной сети:

Сам процесс достаточно прост, можно разобрать его на примере любой социальной сети:

- Регистрация – пользователь задает электронную почту, номер телефона и пароль. Это уникальные данные, которые не могут дублироваться в системе, поэтому и нельзя регистрировать более одного аккаунта на человека.

- Идентификация – ввод указанной при регистрации информации, в данном случае это электронная почта и пароль.

- Аутентификация – после нажатия кнопки «вход», страница связывается с сервером и проверяет, действительно ли существует данная комбинация логина и пароля. Если все верно, то открывается личная страница социальной сети.

Разновидности авторизации

Существует несколько видов проверки подлинности, которые различаются уровнем защиты и использованием:

- Парольная защита. Пользователь знает некий ключ или пароль, который не известен более никому. Сюда же можно отнести идентификацию путем получения смс

- Использование предметов. Используется в фирмах или предприятиях. Такой метод подразумевает использование карточек, брелков, флешек и т.п.

- Биометрическая проверка. Проверяется сетчатка глаза, голос, отпечатки пальцев. Это одна из самых мощных защитных систем.

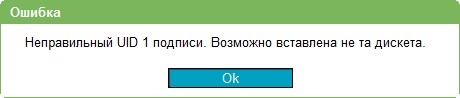

- Использование скрытой информации. Используется в основном для защиты программного обеспечения. Происходит проверка кэша браузера, местоположения, установленного на ПК оборудования и др.

Парольная защита

Это самый популярный и распространенный способ авторизации. При вводе имени и некого секретного кода, сервер сверяет то, что ввел пользователь и то, что хранится в сети. При полной идентичности вводимых данных доступ разрешается.

Пароли бывают двух видов: динамические и постоянные. Отличаются они тем, что постоянные выдаются единожды и изменяются только по требованию пользователя.

Динамические изменяются по определенным параметрам. Например, при восстановлении забытого пароля сервер выдает для входа именно динамический пароль.

Использование специальных предметов

Как упоминалось выше, чаще всего используется для доступа к помещениям с ограниченным доступам, банковским системам и.п.

Обычно в карточку (или любой другой предмет) вшивается чип с уникальным идентификатором. Когда он соприкасается со считывателем, происходит проверка и сервер разрешает, либо запрещает доступ.

Биометрические системы

В этом случае сверяются отпечатки пальцев, сетчатка глаза, голос и т.п. Это самая надежная, но и самая дорогая система из всех.

Современное оборудование позволяет не только сравнивать различные точки или участки при каждом доступе, но и проверяет мимику и черты лица.